Кібератакі з выкарыстаннем ШІ выйшлі на прамысловы ўзровень — даследаванне

Даследчыкі Google б’юць трывогу: за тры месяцы генератыўныя кібератакі з выкарыстаннем ШІ, па ацэнцы кампаніі, перараслі з пачатковай праблемы ў прамысловую пагрозу.

Даследчыкі Google б’юць трывогу: за тры месяцы генератыўныя кібератакі з выкарыстаннем ШІ, па ацэнцы кампаніі, перараслі з пачатковай праблемы ў прамысловую пагрозу.

Даследчыкі Google б’юць трывогу: за тры месяцы генератыўныя кібератакі з выкарыстаннем ШІ, па ацэнцы кампаніі, перараслі з пачатковай праблемы ў прамысловую пагрозу.

Паводле дадзеных Google Threat Intelligence Group, зламыснікі выкарыстоўваюць Gemini, Claude, інструменты OpenAI ды іншыя камерцыйныя мадэлі, каб паскорыць падрыхтоўку атак, тэставаць аперацыі, паляпшаць шкоднае ПЗ і маштабіраваць кампаніі супраць уразлівых сістэм.

«Існуе памылковае меркаванне, што гонка ШІ па ўразлівасцях вось-вось пачнецца. Насамрэч яна ўжо ў разгары», — заявіў галоўны аналітык Google Threat Intelligence Group Джон Халткіст.

Паводле яго, хакеры выкарыстоўваюць ШІ, каб павялічыць хуткасць, маштаб і складанасць атак. «ШІ дазваляе ім тэставаць свае аперацыі, закрэплівацца ў мэтах, ствараць больш якаснае шкоднаае ПЗ і ўносіць мноства іншых паляпшэнняў», — адзначыў Халткіст.

Даклад Google выходзіць на фоне ўзрастаючай трывогі вакол магчымасцей новых ШІ-мадэляў у кібербяспецы. У мінулым месяцы Anthropic адмовілася ад публічнага выпуску мадэлі Claude Mythos, заяўляючы, што яна валодае занадта магутнымі кібермагчымасцямі і можа быць небяспечнай для ўрадаў, фінансавых інстытутаў і інфраструктуры, калі трапіць не ў тыя рукі.

Аднак даследчыкі падкрэсліваюць, што пагроза не абмяжоўваецца закрытымі ці эксперыментальнымі мадэлямі накшталт Mythos. У дакладзе адзначаецца, што адна злачынная групоўка нядаўна была блізкая да выкарыстання нулявой уразлівасці для масавай кампаніі эксплуатацыі.

Гэтая ўразлівасць дазваляла абыходзіць двухфактарную аўтэнтыфікацыю ў папулярным open-source інструменце для вэб-адміністравання, хоць для атакі ўсё роўна патрабаваліся сапраўдныя ўліковыя даныя. Google мяркуе, што ў кодзе эксплойта былі прыкметы LLM-генерацыі: лішнія каментары, «вучэбная» структура Python-скрыпта і нават выдуманая ацэнка CVSS. Паводле даследчыкаў, хакеры выкарыстоўвалі не Mythos, а іншую вялікую моўную мадэль.

Яшчэ адзін важны прыклад — Android-бэкдор PROMPTSPY. Паводле дадзеных Google, ён выкарыстоўвае Gemini API не проста як генератар тэксту, а як кампанент аўтаномнай атакі. Злосны модуль GeminiAutomationAgent атрымлівае апісанне інтэрфейсу заражанага прылады, адпраўляе яго мадэлі і атрымлівае структураваныя каманды: куды націскаць, дзе рабіць свайп і як узаемадзейнічаць з экранам. Гэта дазваляе шкоднаснаму ПЗ дынамічна кіраваць прыладай без пастаяннага ўдзелу аператара.

PROMPTSPY таксама можа перахопліваць біяметрычныя даныя ахвяры для паўторнага ўводу PIN-кодаў ці графічных ключоў, а пры спробе выдалення накладвае нябачны слой над кнопкай Uninstall, каб яна выглядала нерабочай. Google паведамляе, што адключыла рэсурсы, звязаныя з гэтай актыўнасцю, і ў Google Play пакуль не выяўлена вядомых прыкладанняў з PROMPTSPY.

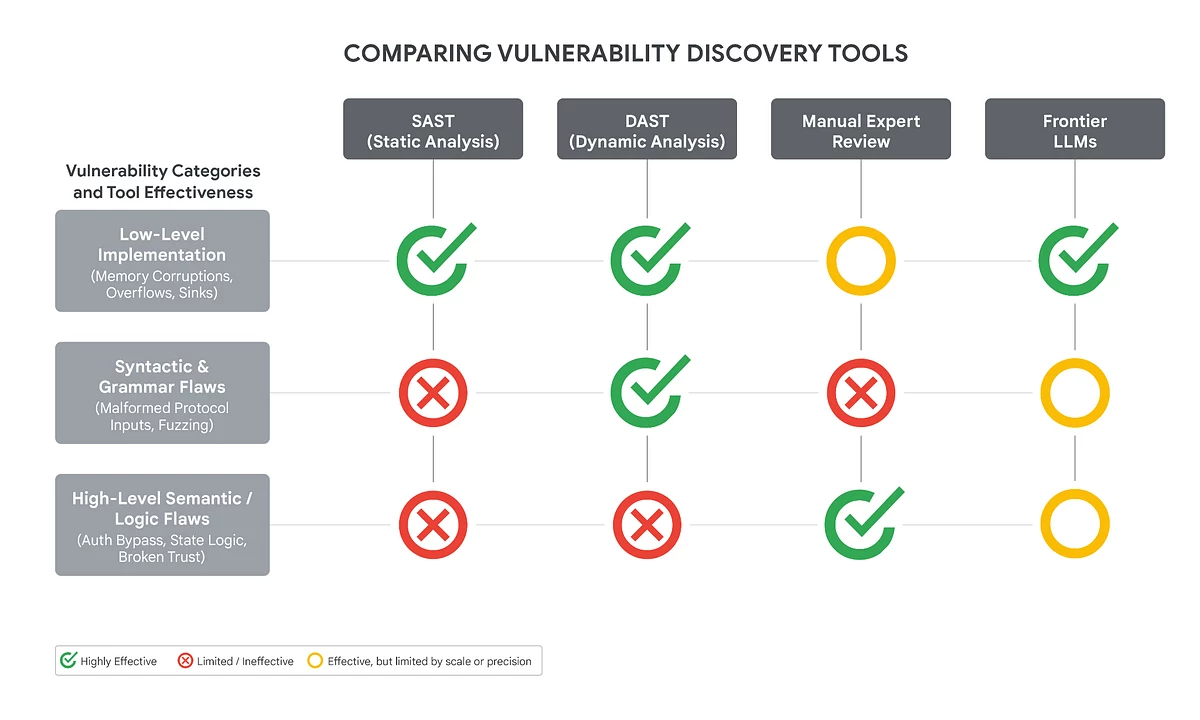

Даследчыкі таксама выявілі, што хакерскія групы эксперыментуюць з OpenClaw — інструментам ШІ, які стаў вірусным у лютым. Пры гэтым эксперты заклікаюць не ўспрымаць ШІ выключна як зброю нападаючых. Прафесар кібербяспекі ў UCL Стывен Мэрдак лічыць, што тыя ж інструменты могуць дапамагчы і абаронцам.

«Менавіта таму я не панікую. Увогуле мы дасягнулі этапу, калі стары спосаб пошуку багаў саступіў, і цяпер усё будзе адбывацца з дапамогай LLM. Спатрэбіцца некаторы час, каб стало зразумела, да якіх наступстваў гэта прывядзе», — сказаў Мэрдак.

Релоцировались? Теперь вы можете комментировать без верификации аккаунта.