Денис Колошко, технический директор:

Недавно участвовал в роли консультанта в расследовании инцидента взлома сервера, на котором крутится бизнес-система клиента.Как взломать бизнес-систему, если сама по себе она хорошо написана. Одним из вариантов — попытаться взломать её через другие системы, стоящие на этом же сервере.А на этом же сервере стоял ещё сайт-визитка клиента на базе WordPress-а. Во время исследования мы обнаружили бэкдор в WordPress сайте, установленном через инфицированный плагин. По логам видно время его установки и использования.

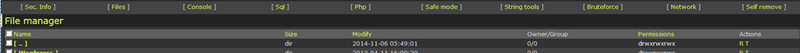

Что собой бэкдор представляет. Это один PHP файл, который позволяет анонимному пользователю возможность чтения записи всей файловой системы, возможности туда записи, автоматический сбор информации со всех «интересных» файлов, выполнение shell команд, запуск perl скрипт с отсылкой данных на определённый адрес и много чего интересного. Т.е. в купе с плохо настроенными правами на файловую систему для пользователя, под которым Вордпресс сайт работает, мы получаем полный контроль над системой. Добраться до бизнес-системы, если ты уже имеешь доступ на сервер, проблем не составляет.

Бэкдор взят отсюда http://www.exploit-db.com, и, кстати, имеет удобный UI интерфейс.

Долго думал выложить ли код этого бэкдора, а потом решил, что это может быть хороший инструмент для администратора, для проверки безопаности развёрнутой системы. Плюс если у вас есть PHP сайт, проверьте его на наличие похожего кода.

Код бэкдора: bwc.php.txt

Выученные уроки

1. Нужно 100 раз подумать, прежде чем рядом с бизнес системой ставить системы со слабой безопаностью, типа вордпресса, джумлы, разных cms-ок

2. Принцип минимальных привилегий. Пользователь, под которым сайт работает, в идеале должен иметь доступ только на папку сайта на чтение, и только в определённые подпапки на запись

3. Безопасный деплоймент тоже нужно планировать заранее

4. Для защищённых систем стоит планировать настройку файервола не только на входящий трафик на сервере, но и на исходящий, дабы предотвратить утечки данных непосредственно с сервера

- See more at: http://it-band.by/php-backdoor/#sthash.nk3OzGdg.dpuf

Релоцировались? Теперь вы можете комментировать без верификации аккаунта.